今日は簡単な検証です。

発端は11月に撮影したこの、LAMYとfigmaライザを併せた絵をもう一度撮りたい、でした。

そこで適当にペンケースやら背景を並べていき、

撮影した1st takeがこちら。以前よりもペンやらをより強調したいのですがボケがやや強め。

そこで、カメラを絞り優先にして明かりも足して2nd take。

近づいてきたので、表情を変えての3rd takeです。

これによって、ペンもフィギュアも両方ともある程度ピントが合った状態で撮影できたという次第。

そもそも、このNextcloudを導入しようと思っていたきっかけは「Dropboxの代わりにならないか」でした。

なので、それを判定です。

→ 問題なし。出先からアップロード出来ないという問題がありますが、逆に無線Wi-Fiルータの帯域を消費せずに住みます。

→ やはり問題なし。むしろローカル環境なので(インターネット回線に左右されないので)回線速度は良好。プレビューが少しもたつくかなぐらいですが誤差の範囲内です。

→ アップロードした画像にタグ付けや顔認識をする「recognize」のせいで、ロードアベレージが常時10を超える事態が導入直後から1週間以上続きました。

ですが、その処理が無事に終わったあとは収束を見せています。

→ こちらも、lsyncによるデータのリアルタイム動機により解決。

10年以上用いていたDropboxを解約するに至りました。(というよりも、並行期間中、Dropboxが使えないことに不便は感じていません)

あと、やることがあるとするならこのサーバ自体のスペックアップとデータストレージの増強ぐらいかなと。

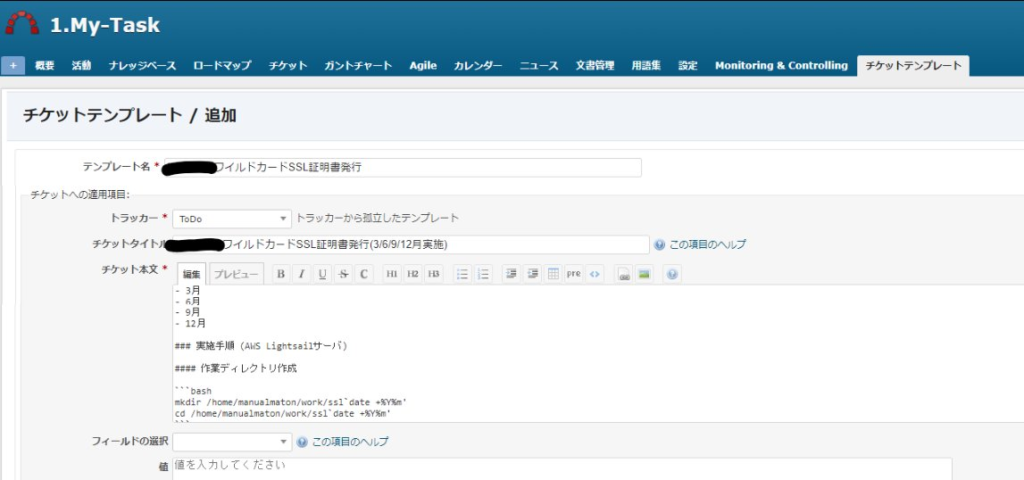

このワイルドカード証明書発行は自動発行ではありません。また、ローカル証明書としても保存したいので結構やることがあります。

redmineのチケットテンプレートとすることで、手順をチケットに流し込むことにしました。

一度作ってしまえば後は新規チケットとして発行し、それに沿って行けば抜け漏れがありません。(redmineのリマインド機能も利用します)

また、テンプレートそのものを直すことで後の手順変更にも対応可能です。

### 概要

Let's EncryptのSSLワイルドカード証明書を発行して更新する。

### 実施時期

毎年

- 3月

- 6月

- 9月

- 12月

### 実施手順 (AWS Lightsailサーバ)

#### 作業ディレクトリ作成

```bash

mkdir -p /home/work/ssl$(date +%Y%m)

cd /home/work/ssl$(date +%Y%m)

```

#### 証明書発行

```bash

sudo certbot certonly --manual \

--preferred-challenges dns-01 \

--server https://acme-v02.api.letsencrypt.org/directory \

-m メールアドレス \

-d *.sample.domain

```

1. コマンド発行後、TXTレコードの登録指示がある。

1. AWS管理コンソールにログインする

1. 指示があったTXTレコードを登録

1. 以下のコマンドで結果が返ってくるまでしばらく待つ

```bash

nslookup -type=TXT _acme-challenge.sample.domain

```

→ 結果が返ってきたらEnter。証明書が更新される。

#### 証明書を作業ディレクトリにコピー

```bash

sudo cp -pi /etc/letsencrypt/live/sample.domain-0001/fullchain.pem ./sample.domain.crt.$(date +%Y%m)

sudo cp -pi /etc/letsencrypt/live/sample.domain-0001/privkey.pem ./sample.domain.key.$(date +%Y%m)

```

#### 証明書の整合性を確認

```bash

openssl x509 -noout -dates -subject -in sample.domain.crt.$(date +%Y%m)

# 期限が延びていることを確認

openssl x509 -in sample.domain.crt.$(date +%Y%m) -noout -modulus | md5sum

openssl rsa -in sample.domain.key.$(date +%Y%m) -noout -modulus | md5sum

# 証明書-秘密鍵のハッシュ値が同じであることを確認

openssl x509 -issuer_hash -noout -in sample.domain.crt.$(date +%Y%m)

sed -n -e'1d' -e'/BEGIN/,$p' sample.domain.crt.$(date +%Y%m) | openssl x509 -subject_hash -noout

# 証明書-中間証明書の発行元のハッシュ値が同じであることを確認

```

### 実施手順 (apache/nginxサーバ)

#### 証明書を格納する(nginx/apache共通)

ここからは管理者権限で実施する。

```

cd /etc/certs/

# 証明書ファイルを格納したディレクトリに移動します

vi sample.domain.crt.$(date +%Y%m)

# AWSサーバで発行した証明書を貼り付けます

ls -l

# *以下を確認します*

# 更新したLet's Encyrptの証明書ファイルがあること

# 証明書のシンボリックリンクの向き先が前回更新年月であること

ln -sf sample.domain.crt.$(date +%Y%m) sample.domain.crt

ls -l

# *以下を確認します*

# 証明書のシンボリックリンクの向き先が*今回*更新年月であること

```

#### 秘密鍵を格納する(nginx/aapche共通)

```bash

cd /etc/private

# SSL秘密鍵を格納したディレクトリに移動します

vi sample.domain.key.$(date +%Y%m)

# AWSサーバで発行した秘密鍵を貼り付けます

ls -l

# *以下を確認します*

# 更新したLet's Encyrptの秘密鍵ファイルがあること

# 証明書の秘密鍵の向き先が前回更新年月であること

ln -sf sample.domain.key.$(date +%Y%m) sample.domain.key

ls -l

# *以下を確認します*

# 証明書の秘密鍵の向き先が*今回*更新年月であること

```

#### 設定反映

##### nginxの場合

```bash

nginx -t

# syntax is okを確認

systemctl restart nginx

systemctl status nginx

# 再起動後、正常に稼働していることを確認

```

##### apacheの場合

```bash

apache2ctl configtest

# Syntax okを確認

systemctl restart apache2

systemctl status apache2

# 再起動後、正常に稼働していることを確認

```

#### 反映確認

ブラウザで証明書が延びていることを確認こちらにより、apacheのバーチャルファイルをAIで作成できると知り、そこから更に発展させました。

こちらのスクリプトで抜き出したIPアドレスを、

のように、ネットワークアドレスにした上でNWごとにブロックできないかと思い立ち、その前段として「IPをソートしてネットワークアドレスを付与できないか」

と、以下のようにして書いてもらいました。

192.168.1.3

192.168.1.2

10.0.0.2

10.3.3.2

10.3.3.254

172.28.3.4

172.28.3.5

などのIPアドレスが書かれたテキストファイルip.txtがあります。

これを読み込んだ後にソートして

192.168.1.0/24

192.168.1.0/24

10.0.0.0/24

10.3.3.0/24

10.3.3.0/24

172.28.3.0/24

172.28.3.0/24

とネットワークアドレスに変換後、

10.0.0.0/24

10.3.3.0/24

172.28.3.0/24

192.168.1.0/24

と重複を排除し、アドレスごとに改行した上でnetwork.txtに出力するシェルスクリプトを書いてください。以下のようなシェルスクリプトを作成することで、指定した要件を満たすことができます。

#!/bin/bash

# ip.txtを読み込んで、1行ごとに処理する

while read line; do

# IPアドレスを/24のサブネットマスクで分割する

network=$(echo "$line" | cut -d "." -f 1-3).0/24

# 分割したサブネットアドレスを出力する

echo "$network"

done < ip.txt | sort | uniq > network.txt上記のスクリプトでは、ip.txtを読み込んで1行ごとに処理しています。

その後、cutコマンドを使用して、IPアドレスを"."で分割し、最初の3つのフィールドを取り出します。

最後に、取り出したフィールドに".0/24"を追加して、サブネットアドレスを生成します。

生成したサブネットアドレスをsortコマンドでソートし、uniqコマンドで重複を除外した上で、network.txtに出力するようにしています。

以下、作成しました。

vi script.sh

# 上記のスクリプトを貼り付けて保存

chmod +x script.sh

# 平行してIPアドレスを抜き出したip.txtを用意します

./script.shで、予想通りの出力が得られました。

後は少しずつ応用していけば、まるごとブロックしたり他のセキュリティソフトとの連携も可能になります。

以下の環境でZabbixを導入してみましたが、いくつかハマったことがあったのでメモを残しておきます。

aptitude update

aptitude upgrade

wget https://repo.zabbix.com/zabbix/6.2/ubuntu/pool/main/z/zabbix-release/zabbix-release_6.2-1+ubuntu22.04_all.deb

dpkg -i zabbix-release_6.2-1+ubuntu22.04_all.deb

aptitude update

aptitude install zabbix-server-mysql zabbix-frontend-php zabbix-nginx-conf zabbix-sql-scripts zabbix-agentaptitude install mysql-server

systemctl start mysql

systemctl enable mysqlvi /etc/mysql/mysql.conf.d/mysqld.cnf#末尾に以下を追加

default_authentication_plugin=mysql_native_passwordsystemctl restart mysqlmysql -u root -p

# 未設定のためパスワードは不要ですALTER USER 'root'@'localhost' IDENTIFIED WITH mysql_native_password BY 'パスワード';

#パスワードは任意のものを入力ください

flush privileges;

exitmysql_secure_installationEnter password for user root:

# 上記で設定したパスワードを入力します

VALIDATE PASSWORD COMPONENT can be used to test passwords

and improve security. It checks the strength of password

and allows the users to set only those passwords which are

secure enough. Would you like to setup VALIDATE PASSWORD component?

Press y|Y for Yes, any other key for No:

# Yを入力してEnter

There are three levels of password validation policy:

LOW Length >= 8

MEDIUM Length >= 8, numeric, mixed case, and special characters

STRONG Length >= 8, numeric, mixed case, special characters and dictionary file

Please enter 0 = LOW, 1 = MEDIUM and 2 = STRONG:

# ポリシーに合わせて0/1/2を入力(ローカル環境のため0としました)

Estimated strength of the password: 50

Change the password for root ? ((Press y|Y for Yes, any other key for No) :

# 既に設定しているのでn

By default, a MySQL installation has an anonymous user,

allowing anyone to log into MySQL without having to have

a user account created for them. This is intended only for

testing, and to make the installation go a bit smoother.

You should remove them before moving into a production

environment.

Remove anonymous users? (Press y|Y for Yes, any other key for No) :

# anonymousユーザーを削除するためY

Normally, root should only be allowed to connect from

'localhost'. This ensures that someone cannot guess at

the root password from the network.

Disallow root login remotely? (Press y|Y for Yes, any other key for No) :

# rootユーザのリモートログインを禁止するためY

Remove test database and access to it? (Press y|Y for Yes, any other key for No) :

# テストDBを削除するためY

Reload privilege tables now? (Press y|Y for Yes, any other key for No) :

# 設定を反映するためymysql -uroot -p

# 上記で設定したパスワードを入力しますCREATE DATABASE zabbix character set utf8mb4;

CREATE USER 'zabbix'@'localhost' IDENTIFIED BY 'パスワード';

# 任意のパスワードを設定

GRANT ALL ON redmine.* TO 'zabbix'@'localhost';

flush privileges;

exitERROR 1419 (HY000) at line 2123: You do not have the SUPER privilege and binary logging is enabled (you *might* want to use the less safe log_bin_trust_function_creators variable)と出たので、設定をしておきます。

mysql -uroot -prootでmysqlにログイン後、以下を実行します。

SHOW VARIABLES LIKE 'log_bin_trust_function_creators';

# OFF を確認

set global log_bin_trust_function_creators=1;

# 設定を有効化

SHOW VARIABLES LIKE 'log_bin_trust_function_creators';

# ONを確認Webサイトの手順によると、

zcat /usr/share/doc/zabbix-sql-scripts/mysql/server.sql.gz | mysql -uzabbix -p zabbixとありますが、該当ディレクトリにmysql用のSQLが存在しません。

apt reinstall zabbix-sql-scriptsとして、sqlを再インストールします。

updatedb

locate server.sql.gz

→ /usr/share/zabbix-sql-scripts/mysql/server.sql.gzzcat /usr/share/zabbix-sql-scripts/mysql/server.sql.gz | mysql -uzabbix -p zabbix

# zabbixのDBパスワードを入力します。vi /etc/zabbix/zabbix_server.confDBName=zabbix

DBUser=zabbix

DBPassword=zabbixvi /etc/zabbix/nginx.conf listen 443 ssl http2 default_server;

# ポートを443のみで受け付けるようにします。

server_name ドメイン名;

ssl_certificate "/SSL証明書と中間証明書を結合したファイル";

ssl_certificate_key "秘密鍵ファイル";

ssl_protocols TLSv1.2 TLSv1.3;

ssl_ciphers "ECDHE-ECDSA-AES128-GCM-SHA256:ECDHE-RSA-AES128-GCM-SHA256:ECDHE-ECDSA-AES256-GCM-SHA384:ECDHE-RSA-AES256-GCM-SHA384:ECDHE-ECDSA-CHACHA20-POLY1305:ECDHE-RSA-CHACHA20-POLY1305:DHE-RSA-AES128-GCM-SHA256:DHE-RSA-AES256-GCM-SHA384:ECDHE-RSA-AES128-SHA";

ssl_prefer_server_ciphers off;

ssl_session_cache shared:SSL:1m;

ssl_session_timeout 10m;nginx -t

# Syntax OKを確認しますsystemctl restart zabbix-server zabbix-agent nginx php8.1-fpm

systemctl enable zabbix-server zabbix-agent nginx php8.1-fpmブラウザから

が表示されれば問題ないです。その後、Next Stepに進んでください。

写す対象が増えてきたために「もっと広く撮れるレンズはないものか」って考えている内にこちらにたどり着きました。

タイトルにもあるように9-18mm(通常換算で18-36mm)の超広角レンズです。

このレンジでありながら、上記写真であるように、ここまでコンパクトに収まるのが魅力です。

カメラに着けても違和感のないサイズです。

小さく、軽いレンズなのにこのレンジは凄く魅力です。

また、フィギュアを並べても背景込みで(それこそスマートフォンのカメラのように)撮影できるようになりました。

ただ、この画角でのレンズは今回が初めてです。(マクロは60mm、ズーム側でも160mm)

なので、この距離をつかむために徹底した検証と反復が必要です。

2022年12月頃にTwitterで大いに話題となったChatGTP。

これは文書作成のみならずコードも書けると知ったので早速試してみました。

以下の文章をChatGPTに入力しました。

apacheでwordpressを公開するためのバーチャルサイトのコンフィグを作成してください。

サーバはUbuntu22.04です。apacheとmod_sslは導入済みです。

ドメインはweblog.example.comです。

wordpressは/home/www-virtual/wordpressに格納されています。

アクセスログは/var/log/apache2/weblog.example.comを指定します。

httpアクセスを強制的にhttpsにリダイレクトし、TLS1.2のみを有効化します。

wp-adminディレクティブは192.168.1.0/24以外アクセスできないようにします。結論から言って驚きの結果でした。

まず、/etc/apache2/sites-available/weblog.example.com.confという名前のファイルを作成します。 次に、以下の内容を記述します:

<VirtualHost *:80>

ServerName weblog.example.com

DocumentRoot /home/www-virtual/wordpress

ErrorLog /var/log/apache2/weblog.example.com/error.log

CustomLog /var/log/apache2/weblog.example.com/access.log combined

<Directory /home/www-virtual/wordpress>

Require all granted

</Directory>

</VirtualHost>次に、SSL用のバーチャルサイトの設定を追加します。

<VirtualHost *:443>

ServerName weblog.example.com

DocumentRoot /home/www-virtual/wordpress

ErrorLog /var/log/apache2/weblog.example.com/ssl-error.log

CustomLog /var/log/apache2/weblog.example.com/ssl-access.log combined

SSLEngine on

SSLCertificateFile /path/to/your/certificate.crt

SSLCertificateKeyFile /path/to/your/privatekey.key

SSLProtocol TLSv1.2

<Directory /home/www-virtual/wordpress>

Require all granted

</Directory>

<Location "/wp-admin/">

Require ip 192.168.1.0/24

</Location>

</VirtualHost>最後に、httpアクセスをhttpsにリダイレクトするために、mod_rewriteモジュールを有効化し、以下の設定を追加します。

<VirtualHost *:80>

ServerName weblog.example.com

DocumentRoot /home/www-virtual/wordpress

ErrorLog /var/log/apache2/weblog.example.com/error.log

CustomLog /var/log/apache2/weblog.example.com/access.log combined

<Directory /home/www-virtual/wordpress>

Require all granted

RewriteEngine on

RewriteCond %{HTTPS} off

RewriteRule ^(.*)$ https://%{HTTP_HOST}%{REQUEST_URI} [L,R=301]

</Directory>

</VirtualHost>これで、バーチャルサイトの設定が完了しました。

注意: 上記の設定は一例であり、適切な設定はサイトの状況や環境によって異なります。また、必要に応じて、この設定をカスタマイズしてください。

注文通りです。想定通りの動きになるのはほぼ間違いないです。(後で検証したいぐらいです)これに付け加えるならば、

sudo a2ensite weblog.example.com.conf

sudo apache2ctl configtest

# Syntax OKを確認します

sudo systemctl restart apache2.serviceぐらいでしょう。

今後の各種サーバ設定に大いに貢献する予感です。

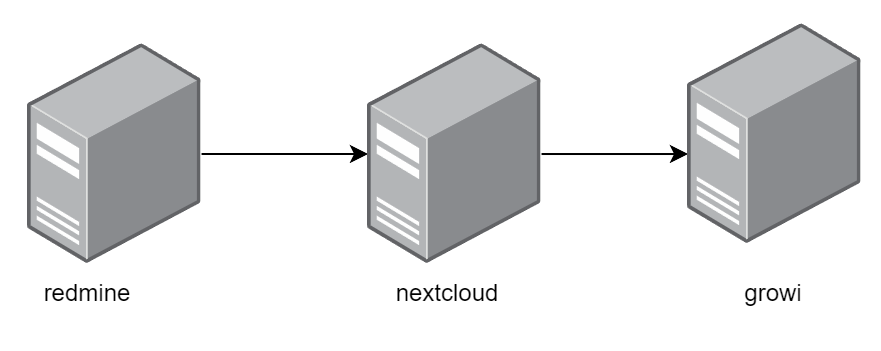

サーバ3台構成になっていることで、データの更なる冗長化を図ります。

redmineのデータをnextcloudにリアルタイム同期、nextcloudからgrowiに更に同期させます。

基本的にこの設定通り。以前のサーバ設定をコピペする形なので、バックアップ先と元が逆にならないように細心の注意を払いました。

動作確認中のlsyncログを見たら以下を発見。

Sun Dec 4 04:20:39 2022 Error: Terminating since out of inotify watches.

Consider increasing /proc/sys/fs/inotify/max_user_watches幸い、解決策がネットにありました。

http://blog.livedoor.jp/kmiwa_project/archives/1072412621.html

vi /etc/sysctl.conffs.inotify.max_user_watches = 819200

# 上記の内容を追記しますsysctl -p

systemctl restart lsyncこれによって、同期が無事に始まりました。

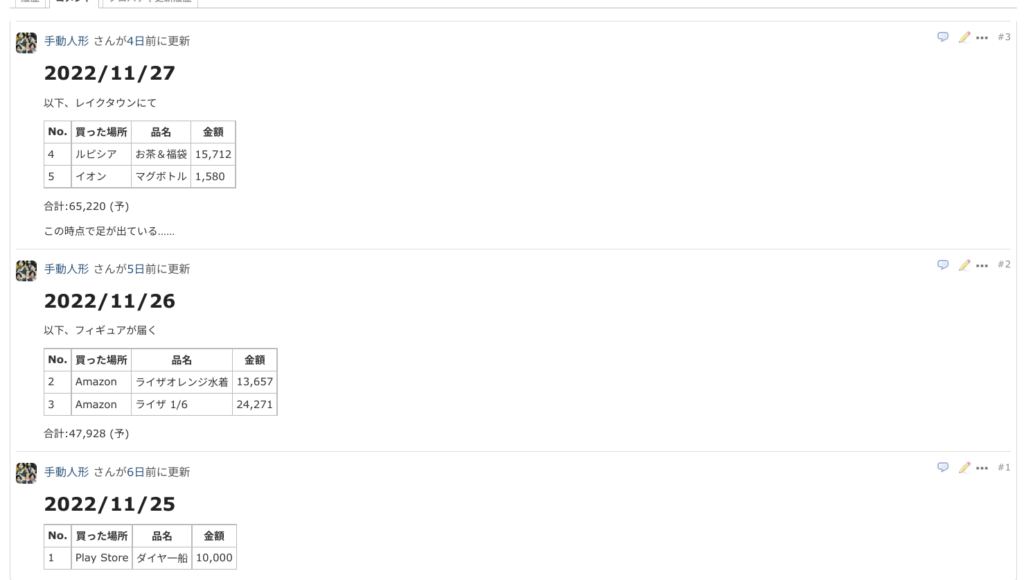

むような出費を抑えるため、唐突にやってくる衝動買いにも耐えられるため、こういう管理が必要だと改めて思いました。

redmineの肝となるチケット、様々なissue(チケット)がどの状態にあるかをkanban(agile)プラグインでこのように一瞥できるようにしています。

これによって、

を把握できるようになっています。

チケット個別でも

「いつ」「どこで」「何を」「いくら」使ったかを記録しているのですが……

記録することで逆に数値が可視化される恐怖が出てくるわけで。

Powered by WordPress & Theme by Anders Norén