以下の環境でインストールを確認しています。

- Ubuntu 26.04

- Ruby: 3.3 以上 (Ubuntu標準パッケージ)

- Redmine: 6.1-stable

- DB: MySQL 8.x

本記事で実施すること

- Redmineを動かすためのパッケージがインストールできるように準備をします。

- Redmineを動かすためのパッケージ(Ruby/データベース/Webサービスなど)をインストールします。

- データベースやWebサービスの基礎設定を行います。

- Redmineの動作確認を行います。

想定している読者

- 「Redmine」をUbuntuにインストールしてみたい

- まずは動くところまで確認できればいい

前提

- Ubuntuサーバの初期設定が終わった直後の状態を想定します。

- DNSでドメインの名前が解決できることを前提としています

- 環境は以下の通りです。

- Apache系

- MySQL

- Ruby

- 3.3 (Ubuntu 26.04)

- また、パッケージ管理としてaptitudeを用いています。aptが好みの方はこちらに読み替えてください。

特記事項

- 本手順ではRedmine 6.1.2をインストールします。

- 本記事のredmineの格納ディレクトリは/home/www-data/redmineです。一般的なディレクトリ(/var/lib/redmine)と異なることを最初に注記します。

- ほぼコピペだけで済むような構成にしていますが、一部、テキストエディタを使用する箇所があります。

- また、自身の環境に合わせたりパスワードを設定する項目がありますのでそこは注意してください。

手順

必要なパッケージをインストールします。

- パッケージ全体のアップデート

sudo aptitude update- 必要なパッケージのインストール

sudo aptitude install build-essential zlib1g-dev libssl-dev libreadline-dev libyaml-dev libcurl4-openssl-dev libffi-dev mysql-server mysql-client apache2 apache2-dev libapr1-dev libaprutil1-dev imagemagick libmagick++-dev fonts-takao-pgothic subversion git ruby libruby ruby-dev libmysqlclient-devapacheの追加モジュールをインストールします。

sudo aptitude install libapache2-mod-passengerrubyのパッケージ管理(gem)を用いて必要なライブラリをインストールします。

sudo gem install bundler racc mysql2「3 gems installed」が表示されればインストール成功です。

必要に応じてmysqlの初期設定を行います。

mysql_secure_installationによる初期設定を行います。

うまくいかない場合は以下を参照してください。

https://barrel.reisalin.com/books/bbf94/page/mysql-secure-installation

mysqlでDBとユーザーを設定します。

sudo mysql -u root -p上記で設定した「mysqlのrootパスワード」を入力し、mysqlにログインします

CREATE DATABASE redmine character set utf8mb4;DB "redmine" を作成します

CREATE USER 'redmine'@'localhost' IDENTIFIED BY 'password';ユーザ "redmine"を作成し、パスワードを設定します。

この'password'は任意のパスワードに変更してください

GRANT ALL ON redmine.* TO 'redmine'@'localhost';flush privileges;exit設定したDBでログインできることを確認します。

mysql -u redmine -pSHOW DATABASES;exit- 配置ディレクトリ作成

sudo mkdir -p /home/www-data/redmine自分の環境に合わせます。

- 所有者変更

sudo chown -R www-data:www-data /home/www-data- Redmine 6.1を入手

sudo -u www-data svn co https://svn.redmine.org/redmine/branches/6.1-stable /home/www-data/redmineRedmineのコンフィグを設定します。

- サンプルファイルをコピーしてコンフィグを編集

sudo -u www-data cp -pi /home/www-data/redmine/config/database.yml.example /home/www-data/redmine/config/database.yml/home/www-data/redmine/config/database.yml

このファイルを教義・信仰に従ったエディタで編集してください。

database.yml 編集内容

production:

adapter: mysql2

database: redmine

host: localhost

username: redmine

# rootからredmineに変更します

password: "redmine用のパスワード"

encoding: utf8mb4

# 本番環境(production)のみ設定を行いますRedmineのマイグレーションを行います。

- Redmineのルートディレクトリに移動

cd /home/www-data/redmine/ && pwd/home/www-data/redmine/ (Redmineを配置したディレクトリ)であることを確認します

- Bundlerの設定

※26.04でハマったところです。Bundlerの設定を行う必要がありました。

sudo -u www-data bundle config set --local path 'vendor/bundle' && sudo -u www-data bundle config set --local without 'development test'- stringio競合回避

※これが一番ハマった部分です。Redmineが必要とするライブラリとUbuntu26.04のRubyのgemに齟齬があったため、これに気づかずエラーを繰り返しました。

sudo -u www-data bundle update stringio- bundle install

sudo -u www-data bundle install- シークレットトークンの発行

sudo -u www-data bundle exec rake generate_secret_token RAILS_ENV=production- DBマイグレーション

sudo -u www-data bundle exec rake redmine:load_default_data RAILS_ENV=production- 日本語化

sudo -u www-data RAILS_ENV=production REDMINE_LANG=ja bundle exec rake redmine:load_default_data- アセットのプリコンパイル

※これもハマりました。表示エラーが出てきました。

sudo -u www-data bundle exec rake assets:precompile RAILS_ENV=productionApacheの設定ファイルを作成します。

【】を自分の作成したRedmineのサーバ名/ドメイン名に変更します。

cat <<- __EOF__ | sudo tee -a /etc/apache2/sites-available/redmine.conf

<VirtualHost *:80>

ServerName 【hoge.example.com】

# ServerNameは自身が設定したredmineに読み替えてください。

DocumentRoot /home/www-data/redmine/public

<Directory /home/www-data/redmine/public>

Options -MultiViews

AllowOverride All

Require all granted

</Directory>

</VirtualHost>

__EOF__設定を反映させます。

- ファイル作成確認

ls -l /etc/apache2/sites-available/redmine.conf- 設定ファイル有効化

sudo a2ensite redmine.conf- 初期サイト設定を無効化

sudo a2dissite 000-default.confsudo a2dissite default-ssl.conf- コンフィグファイル整合性確認

sudo apache2ctl configtestSyntax OK を確認します

- 設定反映前のapacheステータス確認

systemctl status apache2.serviceactive(running)を確認します

- apache再起動

sudo systemctl restart apache2.service- 設定反映後のapacheステータス確認

systemctl status apache2.serviceactive(running)を確認します

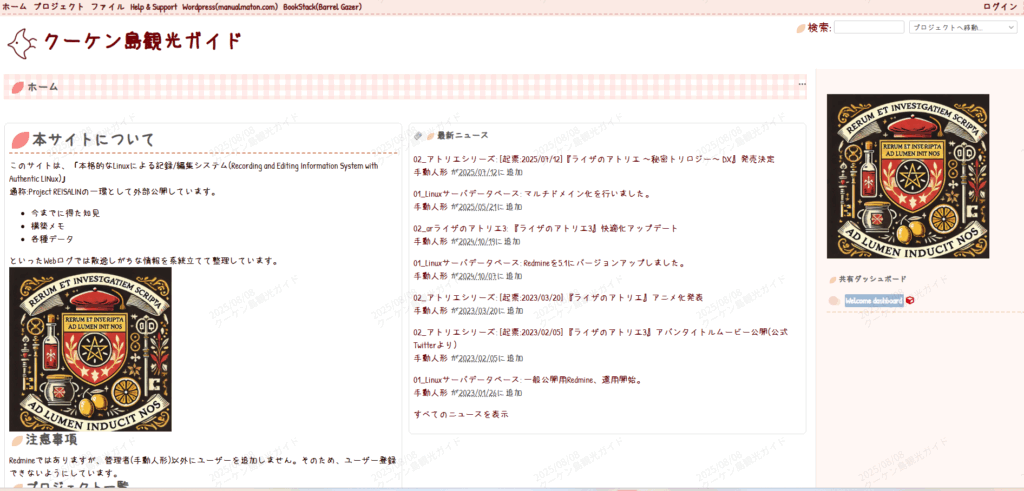

Webページの表示を確認します。

http://設定したRedmineドメイン

でRedmineのトップページが表示されれば成功です。

直ちにadmin/adminでログインし、強固なパスワードを設定し直します。