箱絵と説明に惹かれたこと、そして公式のルール動画がとてもわかりやすかったため、購入を決めました。

1箱の内容を2人で共有するカジュアル構築、1人1箱を用いた上でのエキスパート構築の両方を試した上での感想です。

ゲームの概要

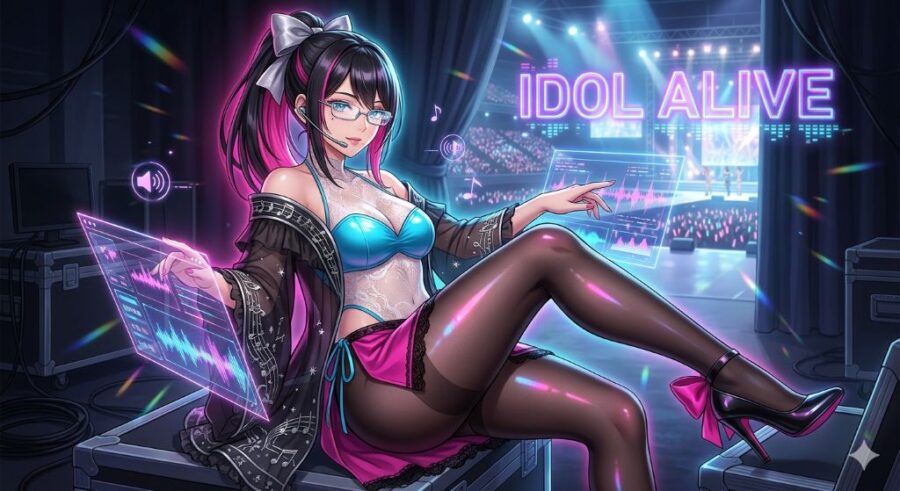

『アイドルアライブ』はデッキ構築型の2人用の対戦カードゲームです。

プレイヤーはプロデューサーとなり、3人のアイドルユニットを編成しながらライブを成功に導いていきます。

ゲームの目的は、楽曲で場のボルテージを高め、ファンを獲得し、イベント等を活用して得点を稼ぐことです。先に20点を獲得したプレイヤーが勝利となります。

ゲームの素晴らしい点

楽曲カードの視認性

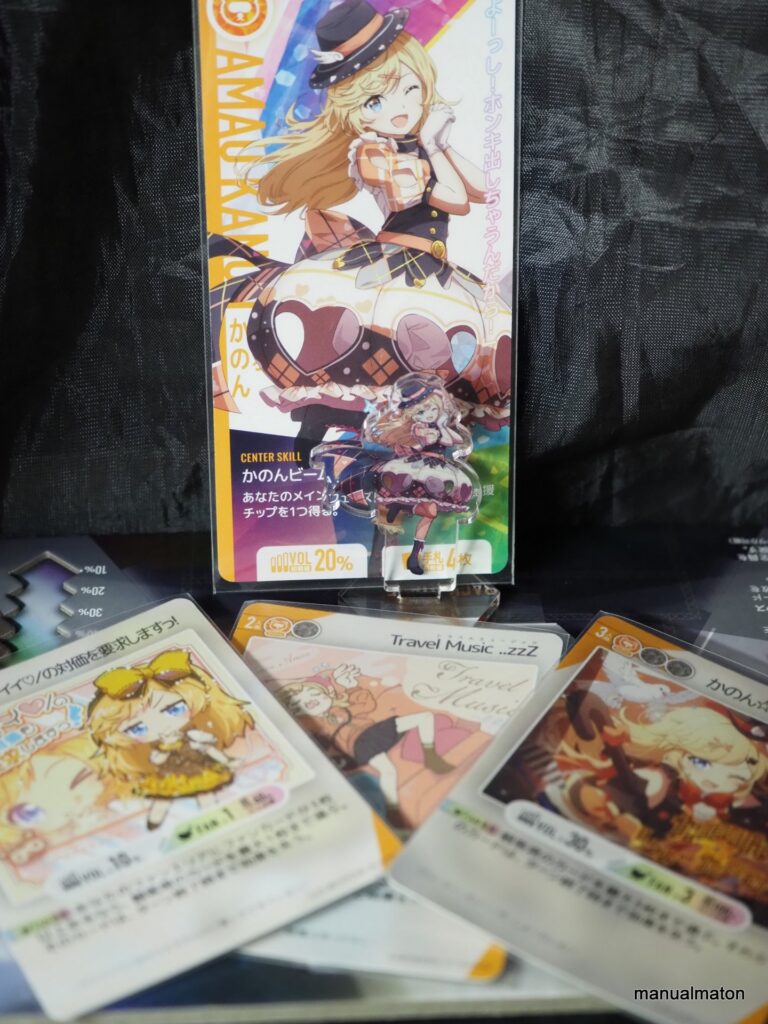

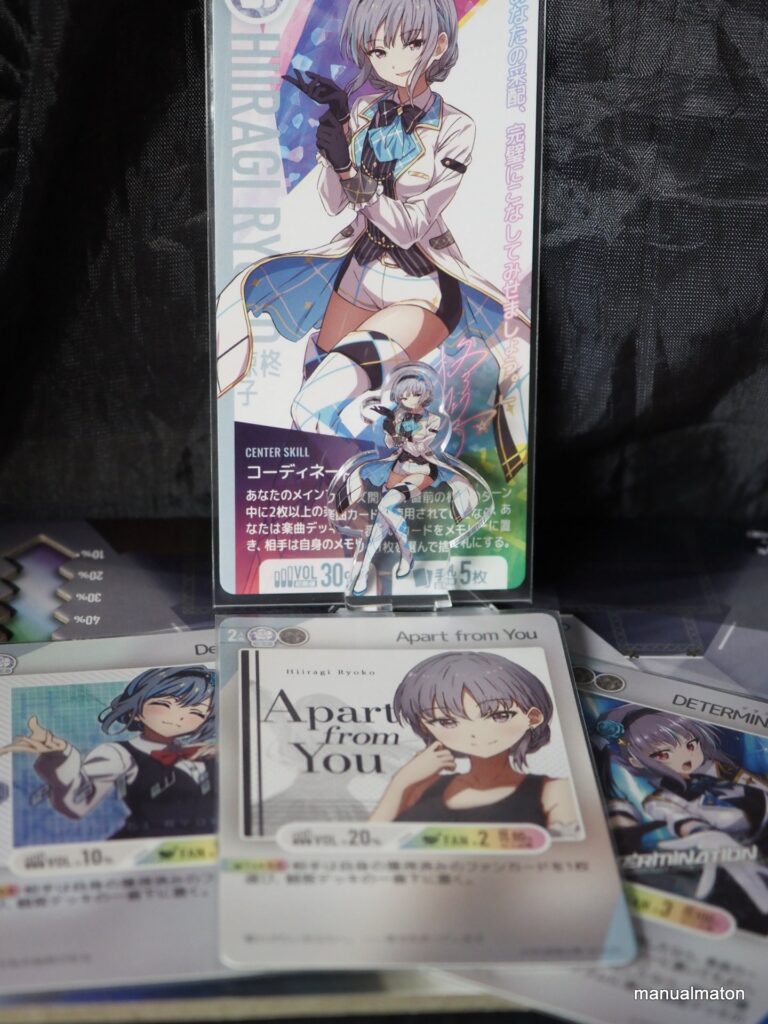

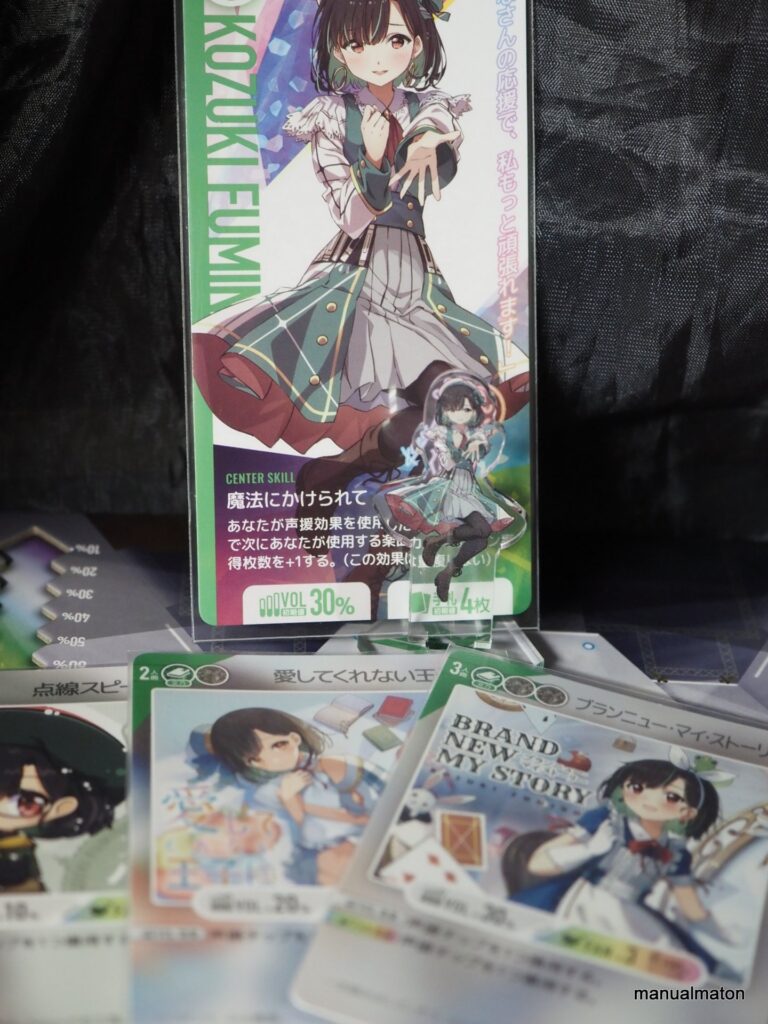

誰の持ち歌なのか、何人で歌う曲なのか、どのような効果があるのかが分かりやすく、TCGに慣れていない人でも直感的に理解しやすくなっています。

また、各アイドルのイメージに沿ったジャケット風のイラストも魅力的で、没入感を高めています。

多様な戦略

登場する6人(拡張を含めると9人)のアイドルは、それぞれ個性的なセンター能力を持っています。3人のアイドルを組み合わせることで、多様な戦略が生まれます。

加えて、声援やイベントのシステムが戦略の奥深さを増し、ゲーム終盤にはまるで臨場感あふれるライブを演出しているかのような感覚が味わえます。

また、センターや楽曲デッキの調整ができるため、リプレイ性が非常に高い点も魅力的です。

分かりやすい位相管理

アイドル駒の位置が

- 「バックステージ=未行動」

- 「ステージ or ファンサエリア=行動済み」

となっており、アクションの進行状況を視覚的に把握しやすい設計になっています。

ファンを中心としたインタラクション

ゲームでは、主にファンを獲得することで得点を得ますが、ファンにもさまざまな種類が存在します。

たとえば、価値の高い「コアファン」や、一度に複数獲得すると不利になってしまう「やっかいなファン」などがいます。

これにより、

- 特定のファンを狙い撃ちする

- ファン以外の勝利点獲得を目指す

- デメリットを気にせずまとめ取りをする

といった多様な戦略が生まれ、場の状況に応じた柔軟なプレイが求められます。

さらに、序盤の布石が終盤のライブに大きな影響を与えるなど、インタラクションの深みが増しています。

ゲームの問題点

特定の戦略を封じる「やっかいなファン」

「やっかいなファン」は、一度に獲得すると自分の最も価値の高いファンが離れてしまう効果を持っています。このシステムにより、一度に多くのファンを獲得する戦略が阻害されます。

ある意味ではリアルな要素ですが、特定の状況ではゲームの膠着――ひいては「このゲーム、本当に面白いのか?」というゲームへの疑念を引き起こす要因となっています。

ただし、拡張セットではこれを緩和するシステムが追加されているため、拡張の導入は必須といえるでしょう。

カジュアル構築ではゲームの魅力を引き出しにくい

本作には2つの構築ルールが存在します。

- 1箱を2人で使うカジュアル構築

- 1人1箱ずつ使うエキスパート構築

カジュアル構築では、デッキ(特に初期デッキ)の相性差が顕著に出てしまい、特定の戦略が非常に有利です。

そのため、軽く遊ぶには適していますが、ゲームの奥深さを楽しむにはエキスパート構築(それも拡張あり)が前提です。

ただし、エキスパート構築を行うためには、プレイヤー全員が個別に1セットを用意する必要があり、金銭的なハードルが上がる点がネックになります。(筆者は2箱購入しました)

まとめ

『アイドルアライブ』は、既に「2025年に筆者が遊んだボードゲームの中でも特に面白い作品のひとつ」としてノミネート済みです。

- 没入感あふれるコンポーネントとイラスト

- 直感的に理解しやすいルール

- アイドルたちによるファンの奪い合いと、ある意味リアルなファン層の表現

これらを30分程度で楽しめる点は驚嘆に値します。

リプレイ性も非常に高く、「この引きが良かった/悪かった」「次はこのアイドルを使いたい」といった感想戦でも盛り上がれるのが魅力です。

まずは一度プレイしてみて、面白いと感じたらエキスパート構築、そして拡張込みで遊んでみることをおすすめします。