『タイパ至上主義麻雀』は、そのキャッチコピー「やってみたい止まりの人へ」「5分で麻雀が分かった気になれる」に偽りのないゲームです。麻雀を気軽に楽しみたい、あるいは麻雀の雰囲気を味わいたいという方にぴったりの作品となっています。

ルールの概要

本作は麻雀ライクなゲームですが、通常の麻雀と比較すると大幅なルール変更が加えられています。以下に主な違いを挙げます。

基本ルール

- 数牌は1~3のみ、各4枚

- ドラは表示牌のみで、カンドラや裏ドラは存在しない

- 和了(アガリ)は2面子で成立

- 立直は存在するが、裏ドラ・カンドラなし

- 鳴きあり(対面・下家どちらからでも可能)

- カンは可能だがリンシャンなし

- 鳴いた後でも立直が可能

- 立直後に手役の変更が可能(待ちが変わるポンやカンも許容)

- フリテンなし

特殊ルール

- 頭ハネが常に優先される(場合によってはチーがロンより優先される)

- 誰かが和了しても局は続行

- 全員が和了するか流局するまで進行

- 得点は和了時に得た点数の萬子牌を脇に避ける形で記録(例:5点なら一萬×3+二萬)

- 得点計算が済んだら1セット完了

- 脇に避けた牌を戻さず、2~3セット続ける

- 最終的に得点が最も高い人が勝利

本作の魅力

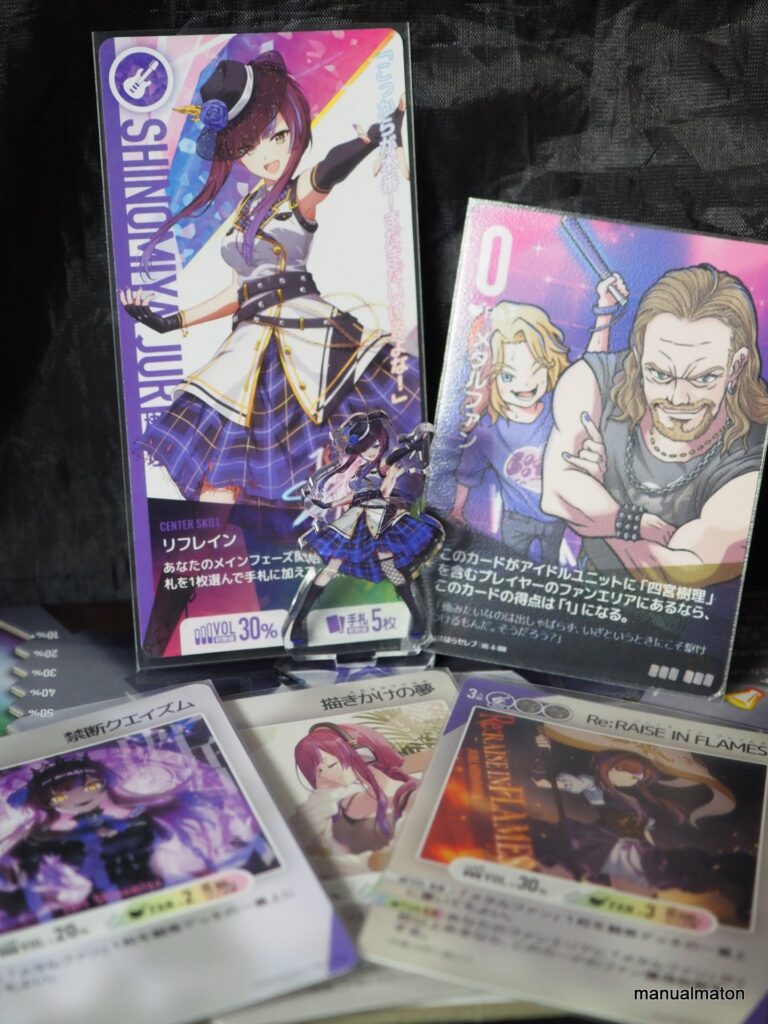

しっかりとしたコンポーネント

麻雀牌のようなしっかりとした造形で、初心者への訴求力が抜群です。「やってみたい止まりの人」にとって、手に取りやすい設計となっています。

超スピーディなゲーム展開

麻雀を大胆に簡略化したことで、1ゲームがあっという間に終了します。特に「誰かが和了しても局が続く」という異次元感が新鮮です。

分かりやすい得点計算

得点をそのまま牌で記録するため、視覚的に理解しやすく、短期決戦の緊張感を増しています。

雰囲気を味わえる

麻雀の細かいルールを知らなくても、「ポン!」や「立直!」といったセリフを言うだけで楽しくなります。「倍プッシュだ……!」や「御無礼」、「あんた……背中が煤けてるぜ」といった名言を使いたい方にもおすすめです。

本作の問題点

ルールの説明が不十分

コンポーネントは牌のみで、ルールはWeb上で確認する必要があります。得点計算や役が通常の麻雀と異なるため、初回プレイ時のルール説明に手間取ることがあります。

読み合いの要素が少ない

待ちが両面待ちではなく、基本的にペンチャン・カンチャン待ちか単騎待ちのため、深い読み合いは発生しません。さらに、立直後に手役を変更できるため、緊張感が若干薄れます。

4人戦でのゲーム進行

4人戦では1セット目で全員が4~6点を取ると、2セット目以降に流局が頻発し、ゲームが進みにくくなることがあります。

まとめ

『タイパ至上主義麻雀』のコンセプト「タイパ至上主義」に偽りはなく、麻雀の雰囲気を楽しみたい人には最適なゲームです。

- 2人・3人でもルール変更なしでプレイ可能

- 牌山を積む手間が不要

- 10分程度で麻雀の雰囲気を味わえる

特に、「麻雀をやった気になりたい」人には強くおすすめできる作品です。

余談:「すずめ雀」との相違点

同じくカジュアルな麻雀風ゲームである『すずめ雀』と比較すると、以下のような違いがあります。

共通点

- 6枚で2面子を作る

- ドラは表示牌

相違点

| 項目 | すずめ雀 | タイパ至上主義麻雀 |

|---|---|---|

| 使用する牌 | 索子と中・發のみ | 萬子・索子・筒子の1~3 |

| 鳴き | なし | 独自の鳴きルールあり |

| 待ちの種類 | 両面待ち可能、役が豊富 | 限定的な待ち |

| 点数計算 | 点棒による計算でやや複雑 | 牌そのものを使った直感的な計算 |

どちらが優れているというよりも、「ちょっと麻雀風に遊びたい人」と「麻雀の雰囲気を味わいたい人」で棲み分けができる印象です。

結論

麻雀経験者でもワイワイ楽しめ、未経験者でも気軽に遊べる良作です。短時間で麻雀のエッセンスを味わいたい方にぜひおすすめします。