はじめに

筆者が取得している

- reisalin.com

- ryza.jp

の2つ。この、「取れてしまった」ドメインと、そのドメインという『かんばん』を通して、何故、サーバ維持でドメインが大切かという問いかけからのお話と、それを取得するためのちょっとしたコツについてです。

『ドメイン』という『かんばん』とは?

街角の店舗が看板を掲げるように、インターネットの世界でも「ここに存在しています」と示すための名前がドメインです。

ドメインとは、

- Web上の住所

- ブランドの顔

- 信頼の証

でもあります。

インターネット上で情報を発信したり、サービスを提供したり、世界に向けて何かを伝えたいなら、まずは「かんばん」を立てることから始まります。

『かんばん』という拠り所

ここに、もう一つ。筆者はこのやりとりを加えます。ダンディズムの規範としている池波正太郎の著作から。

「人間、落ちるところへ落ちてしまっても、なにかこう、この胸の中に、たよるものがほしいのだねえ」

「たよるもの、ねえ…」

「いえば看板みたいなものさ」

「かんばん、かね…?」

「人間、だれしも看板をかけていまさあね。旦那のお店にもかけてござんしょう」

――『にっぽん怪盗伝』

つまり、筆者は「サーバ維持の強烈な推進剤」として、このドメインを取得。「すべてはこの看板の名に恥じないような」ものとして

- 詳細な『ライザのアトリエ3』の攻略情報

- Linuxサーバの記事

を書いています。言うなれば「伊達」と「酔狂」の4文字2単語を元にサイトを運営しています。

そこで、次から「個人でサイトを運営してみたい」という方を対象としたドメイン選びのコツについて筆者の経験を交えながらご紹介です。

ドメインの取得基準

ドメインを取るにはそれなりのコツがあります。

「自分が」覚えやすいこと

これが一番です。

どんな平易で短い文字列でも、自分に馴染みがなければ無意味です。

逆に、どんなに長く難しい文字列でも、自分が覚えられれば自分にとってのドメインとなります。

Supercalifragilisticexpialidocious

など、知らない人に取ってみれば「何この長い単語」ですが、『メリー・ポピンズ』を知っている人にとっては歌を口ずさむことができる程度のリズムで言えるでしょう。

「自分のサイト」である以上、「自分のわがまま」を最優先としましょう。

その上でユニークなものを

とはいえ、インターネットのドメインとは絶対的なルールがあります。

- 「先行取得者がすべてを得る」

- 「本当に覚えやすいドメインは恐ろしく高い」

の2点。特に前者は重要です。

いくら自分にぴったりな、「自分の推しを体現する」ドメインを持っていたとしても、「既に登録されている」というメッセージが出たら、それに従うほかありません。その場合は

- 他の概念に置き換える

- 別のイメージを探す

等を行いましょう。後者の「恐ろしく高い」に関しては、それを出す価値があるという確固たる自信があり、それを発展させていくだけの継続力があるならば「身代を潰さない程度に」と言葉を濁します。

それ故に、筆者が

- reisalin.com

- ryza.jp

のドメインが空いており、かつ、定価で取得できると知ったときは

- スペリングを50回ほど確認

- 申込前に更に30回ほど確認

- 申込確定できたほどは「マジか」「マジなのか」を12回ぐらい繰り返した

ほどです。

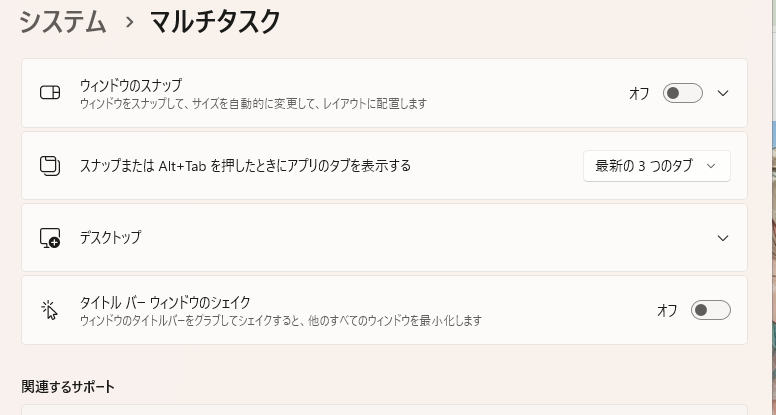

維持費は要注意

多くのドメイン取得サービス業者(レジストラ)は「今なら○○円が無料!」などと謳われていますが条件に注意しましょう。

まず、ドメインは「買って終わり」ではありません。その後、使い続ける以上は「維持費」が必要になってきます。以下に示すのは安いTLD/高いTLDです。

- 維持費が安いTLD(年間1,000円〜2,000円程度)

| TLD | 特徴・用途 | 備考 |

|---|---|---|

| .com | 最も一般的。企業・個人問わず人気 | 更新料も比較的安定 |

| .net | 技術系やインフラ系に多く使われる | .comと同程度 |

| .info | 情報提供サイト向け | 初期費用が安いことも |

| .xyz | 新興TLD。自由度が高く人気上昇中 | キャンペーン多め |

- 維持費が高いTLD(年間3,000円〜8,000円以上)

| TLD | 特徴・用途 | 備考 |

|---|---|---|

| .jp | 日本国内向け。信頼性が高い | 年間約3,500円〜6,000円 |

| .co.jp | 法人限定。企業向けの信頼性が高いTLD | 年間6,000円以上(後述するWhois情報公開代行は利用不可) |

| .tokyo | 地域性を強調。ブランド戦略向け | 年間3,000円〜5,000円 |

| .shop | ECサイト向け。商用利用に最適 | 年間4,000円〜6,500円 |

条件、隠れた維持費はもっと注意

例えば某ドットコムなどは

「レンタルサーバサービスの申込で無料」と但し書きがつきます。

そのレンタルサーバが(初年度は無料の代わりに)割高というパターンがあります。その罠に騙されないようにしましょう。

更に、「サービス維持調整費」と称して、更新費用とは別の手数料を取ってくるパターンもあります。

ただ、そのサービス維持調整費との合計を加味しても「他のレジストラと比べて妥当な金額」というケースもありますので、それは「隠れて金取りやがって某ドットコム許すまじ」という怒りはほどほどに。

ものすごく大事なWhois情報公開代行

ドメイン取得時や取得後に、Whois情報公開代行サービスを設定することで、登録者の個人情報の代わりに、ドメイン業者の代理情報が表示されるサービスです。

- 住所

- 氏名

- 電話番号

- メールアドレス

など、個人/匿名で活動したい人には極めて重要なサービスです。これにより、自宅凸といった物理的な障害から排除されます。

まとめ

そもそもドメイン(domnain)とは

- 領域

- 分野

- 領土

と言った自分の間合い、領域、世界を表す言葉。それ故に、自分が趣味などで運用するドメインは

- 自分にとって覚えやすく

- サイト維持のモチベーションにしやすく

- 更新の維持が明白な

ものを選ぶべきと言う、「自分勝手な中での合理性」を持ちましょうという話でした。

余談

巷で言われている「某ドットコム」のレジストラはホントに評判が悪いのか?

に際しては、以下の古くからのコピペを以て、締めの言葉に代えさせていただきます。

お前ら某ドットコムはクソとか言ってるけど実際に登録してドメイン管理をして言ってんの?

ろくにサイト運営すらもしないで某ドットコム批判してんじゃねーよ

インフルエンサーのお気持ち表明に影響されて某ドットコム批判かよ

俺はここでドメインを取得して某ドットコムが言うほど高くないのを知った

そして思ったんだけどやっぱり門倉ってクソだわ