概要

「面白そう」という理由と、「安価なクラウドストレージが見つかった」という理由で開設したWebフォトアルバム。

ドメインなどは決まったものの、「いいサイト名が見つからない」という問題がありました。

そんな中、ChatGPTに聞いたところ思わぬ発見がありました。

質問と回答

最初の質問

まず、ChatGPTにこんな感じで聞いてみました。

Webのフォトアルバムを開設しました。 camera obscura と韻を踏む形で いいタイトルを英語でいくつか候補を挙げてください

ChatGPTの回答

以下は、"camera obscura" と韻を踏むいくつかの英語のタイトル候補です。

- Obscure Captures: A Camera Obscura Album

- Through the Lens of Camera Obscura: A Photographic Journey

- Capturing Shadows: An Album by Camera Obscura

- Obscura Moments: A Collection of Camera Captures

- The Obscure Beauty: A Camera Obscura Photobook

- Obscura Reflections: A Photographic Collection by Camera Obscura

- The Obscura Experience: A Camera Album of Captivating Moments

- Camera Obscura Chronicles: A Photographic Adventure

- Obscura Visions: A Camera Album of Surreal Scenes

- The Art of Obscura: A Camera Album of Visual Delights

好きなゲームのタイトルにもなっている「Reflection」。カメラとの相性も抜群。これをベースに更に突っ込んで聞いてみます。

和訳と回答

Obscura Reflections 、とても気に入りました。これを和訳するとどうなりますか

AIへの質問

「Obscura Reflections」を和訳すると、「オブスキュラの反射」となりますが、この場合の「reflection」は「写真や鏡に映った姿や景色」という意味ではなく、「熟考、反省、回想」という意味を持っています。つまり、「Obscura Reflections」は「カメラオブスキュラで撮影された写真を通して、過去の出来事や思い出に熟考し、回想する」というような意味を持ちます。

AIからの回答

これをベースに紹介文も書いてもらいます。

ChatGPTの紹介文

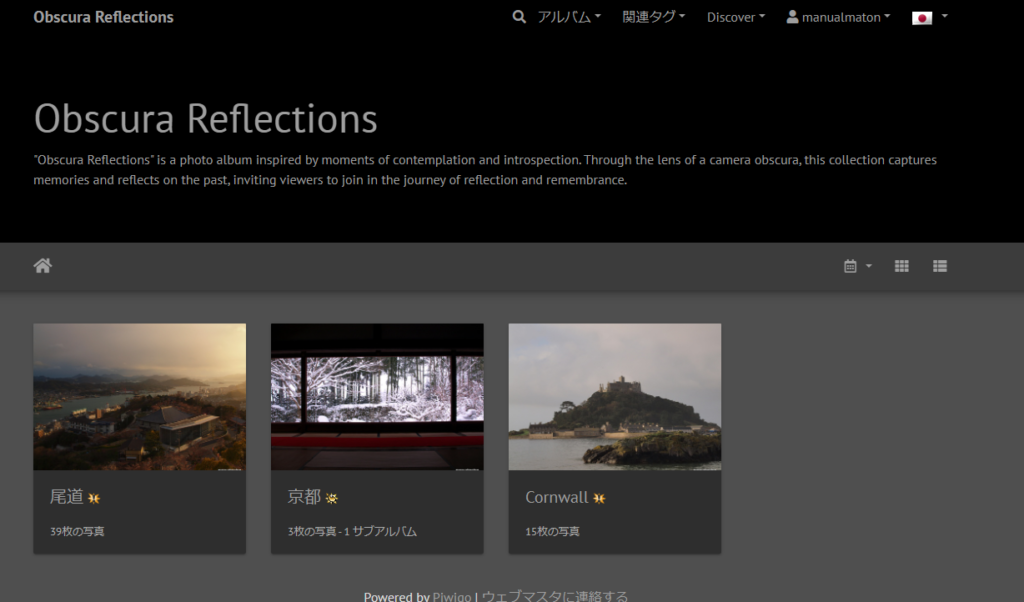

"Obscura Reflections" is a photo album inspired by moments of contemplation and introspection. Through the lens of a camera obscura, this collection captures memories and reflects on the past, inviting viewers to join in the journey of reflection and remembrance.

AIが書いた紹介文

結果

これをそのまま採用する形になりました。

なんとなく思いついたアイディアを形にするという点においてChatGPTは有用なツールです。