概要

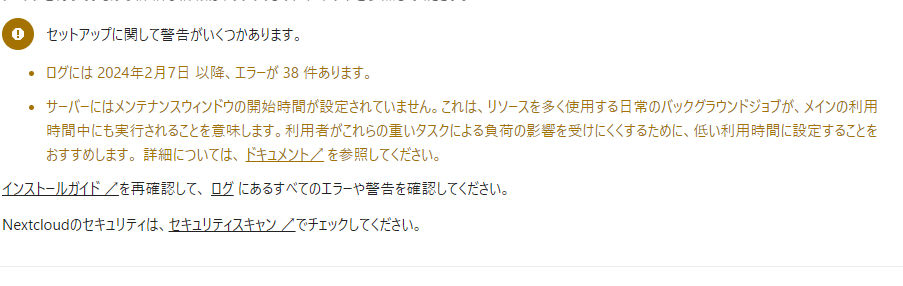

Ubuntu 22.04でも稼働を始めたNextcloud。28.02にアップグレード後、管理者画面から以下の警告が出てきました。

サーバーにはメンテナンスウィンドウの開始時間が設定されていません。これは、リソースを多く使用する日常のバックグラウンドジョブが、メインの利用時間中にも実行されることを意味します。利用者がこれらの重いタスクによる負荷の影響を受けにくくするために、低い利用時間に設定することをおすすめします。 詳細については、ドキュメント↗を参照してください。

対処

上記の通りに行うこととします。

以下、NextcloudがインストールされているサーバにSSHログイン(または直接コンソール接続)での操作です。

環境

- Ubuntu 22.04

- php 8.1

- Apache 2.4

手順

root昇格

Nextcloudは、コンフィグ系が全てWeb実行ユーザ(www-data)等に統一されているため、

sudo su -での操作を行います。

バックアップ取得

- ディレクトリ移動

cd /home/www-data/nextcloud/config && pwd- バックアップ

cp -pi config.php /path/to/backup/directory/config.php.$(date +%Y%m%d)任意のバックアップディレクトリを指定します。

- バックアップ確認

diff -u config.php /path/to/backup/directory/config.php.$(date +%Y%m%d)エラーが出なければ(差分がなければ)バックアップ成功です。

config.php修正

以下のファイルを、以下の通り追記します。

/home/www-data/nextcloud/config/config.php

- 追記内容

'default_timezone' => 'Asia/Tokyo',

'maintenance_window_start' => 1,- 差分

+ 'default_timezone' => 'Asia/Tokyo',

+ 'maintenance_window_start' => 1,config.phpでタイムゾーンを指定済みであれば、追記は下の行だけで大丈夫です。

修正反映

- Apache再起動

systemctl restart apache2.service- rootから抜ける

exit解消確認

ブラウザから上記の処置を施したNextcloudにアクセス。管理者画面で「サーバーにはメンテナンスウィンドウの開始時間が設定されていません~」が出なければOKです。