概要

運用しているBookStackのバージョンアップを行います。

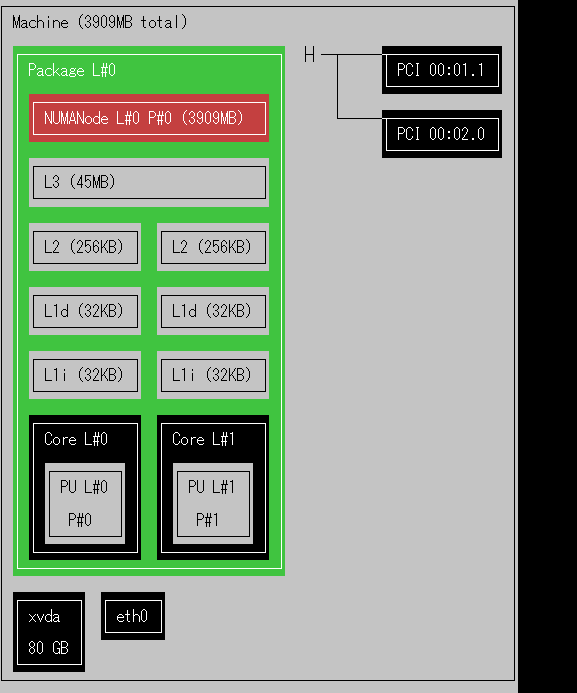

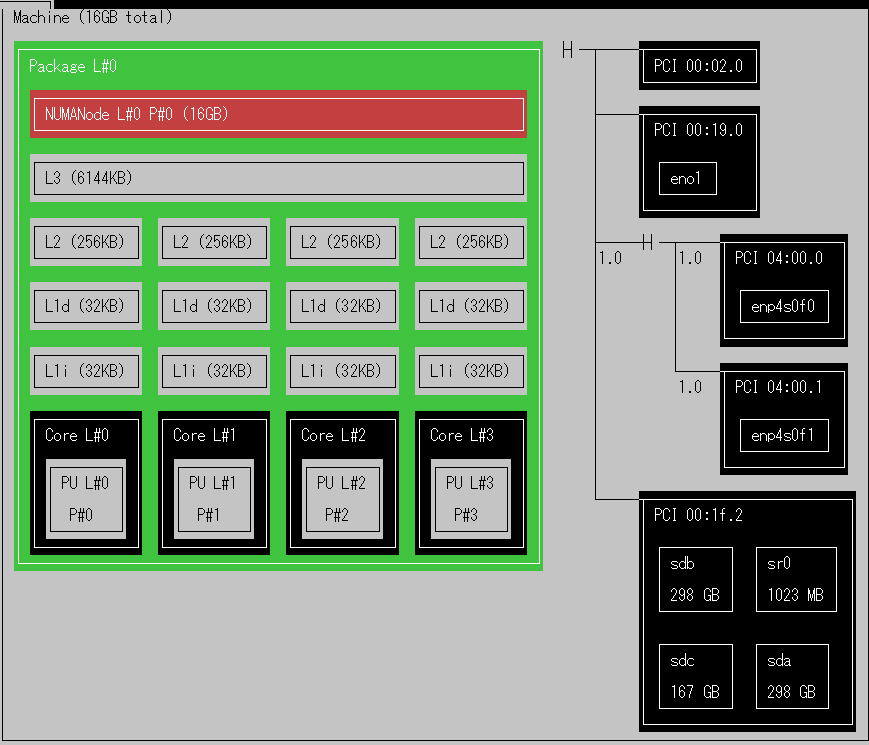

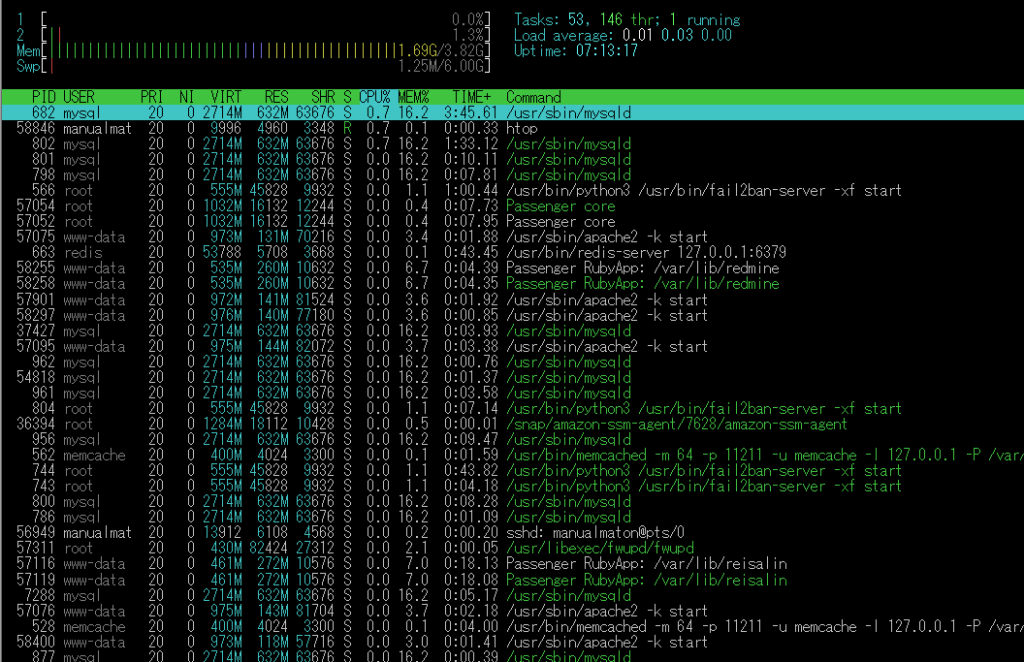

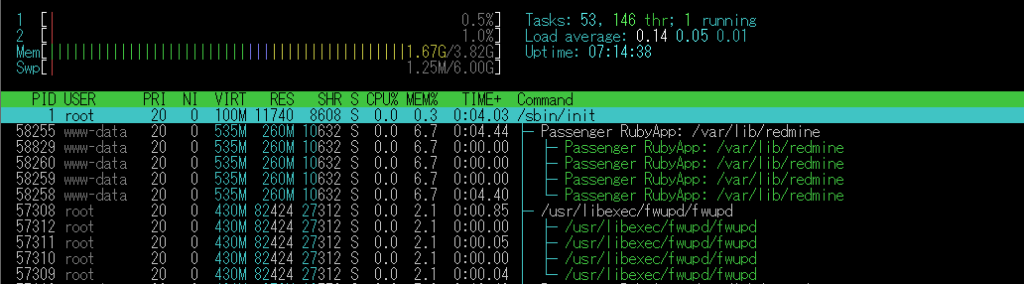

環境

- Ubuntu 20.04

- Apache 2.4系

- PHP 8.1

- MySQL 8系

手順

https://www.bookstackapp.com/docs/admin/updates/

ほぼ、こちらの公式記事の通りに行いました。

BookStackのディレクトリに移動

- ディレクトリ移動

cd /var/lib/BookStack/ && pwdインストールされているディレクトリを指定します

アップグレード

- git pull

sudo -u www-data git pull origin release- 実行例(一部抜粋)

tests/LanguageTest.php | 19 +-

tests/Permissions/RolePermissionsTest.php | 16 +-

tests/PublicActionTest.php | 4 +-

tests/PwaManifestTest.php | 72 ++

tests/SecurityHeaderTest.php | 11 +-

tests/Settings/TestEmailTest.php | 6 +-

tests/TestCase.php | 38 +-

tests/ThemeTest.php | 44 +-

tests/Uploads/AvatarTest.php | 62 +-

tests/Uploads/ImageTest.php | 28 +-

tests/User/UserApiTokenTest.php | 86 +-

tests/User/UserManagementTest.php | 6 +-

tests/User/UserMyAccountTest.php | 339 ++++++++

tests/User/UserPreferencesTest.php | 164 +---

tests/User/UserSearchTest.php | 3 +-

version | 2 +-

557 files changed, 14110 insertions(+), 5348 deletions(-)

rename app/{Notifications/ConfirmEmail.php => Access/Notifications/ConfirmEmailNotification.php} (82%)- アップグレード

sudo composer install --no-dev- 実行例(一部抜粋)

- Upgrading psy/psysh (v0.11.20 => v0.11.22): Extracting archive

- Upgrading laravel/tinker (v2.8.1 => v2.8.2): Extracting archive

- Upgrading mtdowling/jmespath.php (2.6.1 => 2.7.0): Extracting archive

- Upgrading aws/aws-sdk-php (3.279.2 => 3.283.8): Extracting archive

- Upgrading league/flysystem-aws-s3-v3 (3.15.0 => 3.16.0): Extracting archive

- Upgrading phpseclib/phpseclib (3.0.21 => 3.0.23): Extracting archive

- Upgrading predis/predis (v2.2.1 => v2.2.2): Extracting archive

- Upgrading socialiteproviders/manager (v4.3.0 => v4.4.0): Extracting archive

Generating optimized autoload files

> Illuminate\Foundation\ComposerScripts::postAutoloadDump

> @php artisan package:discover --ansi

INFO Discovering packages.

barryvdh/laravel-dompdf ................................................................................................... DONE

barryvdh/laravel-snappy ................................................................................................... DONE

intervention/image ........................................................................................................ DONE

laravel/socialite ......................................................................................................... DONE

laravel/tinker ............................................................................................................ DONE

nesbot/carbon ............................................................................................................. DONE

nunomaduro/termwind ....................................................................................................... DONE

socialiteproviders/manager ................................................................................................ DONE

62 packages you are using are looking for funding.

Use the `composer fund` command to find out more!

> @php artisan cache:clear

INFO Application cache cleared successfully.

> @php artisan view:clear

INFO Compiled views cleared successfully. 自分の環境ですとキャッシュのクリアなどは自動的に行うため、上記URLの追加手順は不要でした。

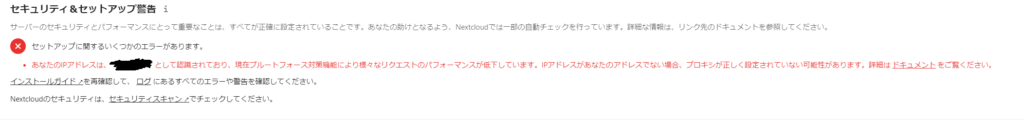

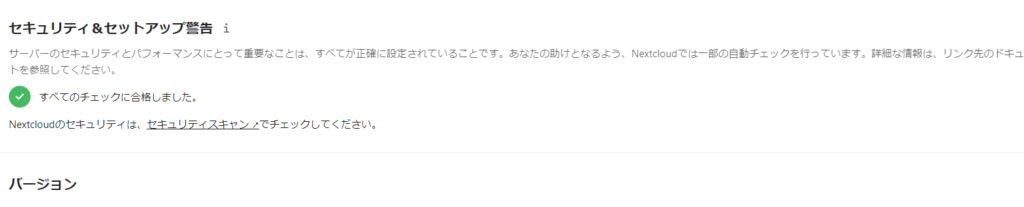

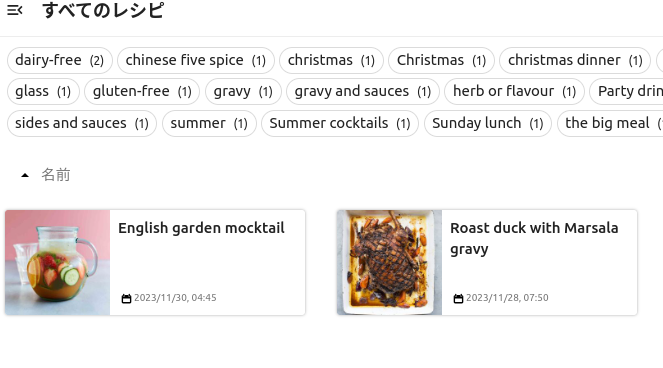

バージョンアップ確認

- BookStackがインストールされているURLにアクセスします。

- 管理者権限でログインします。

- 設定のシステムバージョンが以下、作業時の最新版になっていれば成功です。